Mit dem Fortschritt von Kontrollraum Technologie, Integratoren und Kontrollraummanager müssen den Kontrollraumlebenszyklus neu planen.

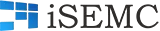

Reduzieren Sie die Anzahl der Videowandsteuerungen und teilen Sie Inhalte einfach und sicher mit Satellitenräumen

Der Preis für AV-over-IP-Kameras ist gefallen, was sie zur ersten Wahl für die Überwachung macht.

Einige Systeme enthalten jedoch Hunderte von herkömmlichen analogen Kameras, sodass es unpraktisch ist, alle diese Kameras auf einmal zu ersetzen.

Die Zuweisung von geschäftskritischen Inhalten aus dem zentralen Kontrollraum an einen sicheren Ort ist eine ideale Funktion – jetzt ein Trend

Bis vor kurzem erforderte dies die wiederholte Installation von AV-Geräten für jeden Raum.

iSEMC untersucht, wie der Kontrollraum skalierbarer, flexibler und sicherer wird.

Fördern Sie Veränderungen im Kontrollraum

In den letzten Jahren hat die Technologie die Erwartungen der Benutzer verändert und das Geschäft beeinflusst.

Benutzer möchten in der Lage sein, Informationen wie Videos und Daten sofort von einem Gerät auf mehrere zu übertragen.

Videokonferenzen mit mehreren Personen, Gesichtserkennung, Fingerabdrücke und mehrstufige Benutzerzugriffskontrolle.

Hochauflösende Displays sind gegeben, und die Fingerzoom-Funktion gibt es schon seit mehr als einem Jahrzehnt. Ja, wir reden über Smartphones.

Intuitive Benutzererfahrung ist in der schnelllebigen Leitwarte von heute zu einem Muss geworden.

Das Sicherheitspersonal muss lediglich mit der Maus oder dem Finger ein Bild von der Kamera auf die Videowand schieben, genau wie bei einem Smartphone.

Eine solche Kontrollraumtechnik entwickelt sich rasant, die die Nutzung und das Teilen von Videodaten flexibler handhaben kann.

Wenn der Bediener sicherheitskritische visuelle Missionsinformationen innerhalb und außerhalb des Hauptkontrollraums isoliert und weitergibt, kann das Team schnell handeln.

Offene Architektur und IP-Technologie ermöglichen Flexibilität, Modularität und Skalierbarkeit und verändern letztendlich die Art und Weise, wie AV/IT-Berater, Integratoren und Endbenutzer das heutige Kontrollraumdesign durchführen.

Sieben geschäftskritische Elemente des aktuellen Kontrollraums

1. Teilen Sie sichere Inhaltscodes und teilen Sie bei Bedarf jede Quelle mit autorisierten Benutzern sicher über IP.

2. Die Quellenflexibilität stellt sicher, dass der Videowand-Controller sowohl mit neuen als auch mit alten Kameraquellen sowie mit unterschiedlichen Auflösungen kompatibel ist.

3. Modularität und Skalierungsunterstützung können problemlos von einem kleinen System mit einem Dutzend Kameras auf mehreren Displays auf Hunderte von Eingängen auf bis zu 64 Displays erweitert werden.

4. Die flexible Layouterstellung und das Wechseln von benutzerdefinierten Layouts und das einfache Wechseln von Quellen machen den Gesamtbetrieb einfacher und effizienter.

5. Einfach mehrere externe Steuerungsschnittstellen zu integrieren, um jeden Operationssaal individuell anzupassen. Fähigkeit zur Integration mit Anwendungen von Drittanbietern.

6. Der Roulette-Eingang kann der Reihe nach Hunderte von Signalquellen überwachen.

7. Die Verwaltung von Benutzerrechten entspricht der des Unternehmensnetzwerks, nicht jeder sollte vollen Zugriff auf alle Bereiche haben.

Interpretation von 7 Elementen der heutigen Leitwarte

Viele technologische Fortschritte und attraktivere Gesamtbetriebskosten verändern die Leitwarte. Werfen wir einen Blick auf die Elemente, die diese Änderungen mit sich brachten.

1. Der neueste Vorteil des Teilens sicherer Inhalte besteht darin, dass es jede Quelle verschlüsseln und sicher an autorisierte Benutzer überall über IP weitergeben kann.

Die Beziehung zwischen dem zentralisierten Hauptvideowandmonitor und dem Kontrollraumbediener wurde hergestellt.

Überwachen Sie den Inhalt der Videowand, um auf den Vorfall zu reagieren, und der Bediener analysiert die detaillierten Informationen auf seinem Radiodisplay, um eine fundierte Entscheidung zu treffen, den Vorfall auf die nächste Stufe zu eskalieren.

Neue kollaborative Softwaretools ermöglichen es Betreibern, bestimmte Quellen von der Videowand zu isolieren, sie auf dem Desktop zu platzieren und die Fenstergröße zu ändern, um ihnen bei der Entscheidungsfindung zu helfen, und dann den Inhalt an einen beliebigen Ort in einem sicheren Netzwerk über IP zu teilen.

Dies kann die Entscheidungsfindung beschleunigen, insbesondere wenn Schlüsselpersonal vor Ort ist.

Stellen Sie sicher, dass Signale von jeder Quelle sicher von IP codiert und an jeden Ort gesendet werden können, an dem sich die Schlüsselperson befindet.

Dieses Peer-to-Peer-Netzwerkmodell kann eine Zusammenarbeit ohne die Cloud erreichen.

Die Kommunikation im Kontrollraum wird durch die Firewall des Unternehmens geschützt, sodass das Team direkt zusammenarbeiten kann, ohne dass Datenverkehr über den zentralen Server übertragen wird.

Die Software verwendet TCP (Transmission Control Protocol) als Verbindungs- und Datenverschlüsselungsprotokoll.

2. Flexibilität der Quelle Da die Preise für AV-Netzwerkgeräte wie CCTV-Kameras immer günstiger werden, wendet sich der Kontrollraum einer offenen Architektur zu, die es ermöglicht, einige Geräte schrittweise aufzurüsten.

Es ist darauf zu achten, dass der Videowand-Controller gleichzeitig neue und alte Kameraquellen mit unterschiedlichen Auflösungen wie DVI, SDI, DisplayPort, alte IP-Methoden und die neueste IP-Kodierung akzeptieren kann.

Auf großen Geräten können einige Kameras über viele Jahre installiert sein. Wenn sie neue Kameras hinzufügen möchten, werden einige von ihnen HDMI oder DVI sein und andere werden IP-Ausgang sein.

Die Möglichkeit, sofort zwischen Signalquellen zu wechseln und sie auf dem Bildschirm anzuzeigen und ihre Größe nach Bedarf anzupassen, ist wahrscheinlich der wichtigste Punkt.

Diese Flexibilität ermöglicht die Installation mehrerer SQX-Boards und Baseband-Capture-Karten im Gehäuse des Videowand-Controllers.

Sie benötigen ein System, das all diese Informationen nahtlos aufnehmen und nebeneinander anzeigen kann, damit sich der Bediener nicht darum kümmern muss, ob es sich um ein Alt- oder Neusystem handelt.

Das Videowand-Steuerungssystem kann Echtzeit-Kamerainformationen direkt von der IP-Kamera abrufen und gleichzeitig das aufgezeichnete Signal vom Netzwerk-Videorekorder (NVR) extrahieren.

Gleichzeitig können sie vorhandene Live-Streams und NVR-Streams anzeigen, sodass Bediener das, was sie auf der Videowand sehen, über die iSEMC-Videowand-Steuerungssoftware (z. B. die Videowand-Steuerungssoftware np_lite) bearbeiten können.

Beschränken Sie sich nicht auf die Kameraquelle.

In einem Krisenfall möchte die Leitwarte möglicherweise CNN-Nachrichten auf der Videowand sehen oder gleichzeitig den dortigen Wetterkanal sehen.

All diese verschiedenen Quellen, egal woher sie kommen, verschiedene Webseiten mit Karten, Mediennetzwerken oder anderen Inhalten zu erfassen und auf dem Bildschirm anzeigen zu können, ist eine sehr leistungsstarke Funktion.

3. Modularität und Skalierbarkeit sind nicht die entscheidenden Faktoren des kritischen Kontrollraums für Entscheidungsaufgaben.

Eine Videowand kann nur wenige Displays umfassen, wie z. B. einen 2×2-Videowand-Controller, der nur Feeds von einem Dutzend Kameras empfängt, und Hunderte von Eingängen, die auf 64 Displays gestreamt werden.

Mit der Erweiterung der Baugröße bzw. des Umfangs der Anlage und dem steigenden Überwachungsbedarf muss auch das Leitstandsystem erweiterbar sein.

Es wird empfohlen, ein modulares System zu wählen, damit Sie klein anfangen und nach Budget und wichtigen Anforderungen bauen können. Dies ermöglicht eine einfache, schrittweise und kostengünstige Erweiterung der Anlage.

Das modulare System wird dazu beitragen, den Hauptsicherheitsraum, umliegende Notaufnahmen oder kleine Besprechungsräume, die besucht werden müssen, zu erweitern und alle gleichen Quellen von einem einzigen Kontrollpunkt aus gemeinsam zu nutzen, ohne dass zusätzliche Routing-Switches erforderlich sind.

4. Flexible Layouterstellung und -umschaltung. Jeder Kontrollraumbediener hat einen bevorzugten Arbeitsablauf. Sie haben in der Regel unterschiedliche Ansichten darüber, wie die wichtigste Quelle angezeigt oder abgerufen werden soll, manchmal abhängig davon, ob sie von einer Kartenanwendung, einer Bahnhofssoftware oder einer Kamera stammt.

In der Lage sein, das Layout anzupassen und die Quelle einfach zu wechseln, um den gesamten Vorgang einfacher und effizienter zu gestalten. Dies ist besonders wichtig, wenn mehrere Bediener denselben Arbeitsplatz verwenden, beispielsweise wenn eine Schicht endet und eine andere beginnt.

API ist verfügbar, sodass ein externes Bedienfeld oder System an das Videowand-Steuerungssystem angeschlossen werden kann, um das Layout zu steuern, Quelldateien oder Quellgeräte zu wechseln. Dies ist der Schlüssel. Bei fast allen sicheren Installationen müssen wir uns normalerweise irgendwann mit anderer Software oder Geräten von Drittanbietern verbinden.

Es ist entscheidend, alle Anpassungen schnell ändern zu können, wenn etwas passiert. Wenn beispielsweise eine Krise eintritt, wie schnell können sie die richtigen Ressourcen und die richtigen Ressourcen beschaffen, um die Situation zu überwachen und zu kontrollieren? Die Steuerungssoftware kann es ihnen ermöglichen, das Tor zu verriegeln.

5. Einfach zu integrieren. Die Möglichkeit, einen Arbeitsbereich zu erstellen, der den Arbeitsablauf des Bedieners optimiert, bedeutet, dass er problemlos in Steuerungssysteme von Drittanbietern integriert werden kann. Für Einrichtungen, die bereits Crestron oder AMX verwenden, ist es sehr nützlich, es in ein Videowand-Steuerungssystem zu integrieren.

Mit dem seit Jahren verwendeten Control Panel ist es nun möglich, die Quelle im „fünften Fenster“ zu ändern oder das gesamte Layout zu ändern.

Wie bereits erwähnt, ist eine einfache Integration mit Videomanagementsystemen von Drittanbietern unerlässlich. Die VMS-Software ist die Verwaltungsebene. Es hat das aufgenommene Video gespeichert und markiert, um es während der Krise nutzbar zu machen.

Dies erhöht die Funktionen und Fähigkeiten des Videowand-Controllers bei verschiedenen Signalquellen.

Es empfängt Befehle von der virtuellen Maschine.

Bei wichtigen Aktivitäten, unabhängig davon, ob jemand an einem bestimmten Ort die Tür öffnet, schaltet sich die Kamera ein und überträgt die Umsetzungsinhalte unter Anleitung der virtuellen Maschine auf die Videowand.

Ob Bewegungserkennung, unnötige Besuche, Gesichts- oder Nummernschilderkennung oder Temperaturänderungen, es gibt viele Ereignisauslöser, die dem gesamten System zugeordnet werden können.

6. Es ist nicht ungewöhnlich, dass Hunderte von Kameras im Kontrollraum der Roulette-Eingabe überwacht werden. Die Situation tritt nicht bei jeder Kamera gleichzeitig auf.

Der Roulette-Eingang ermöglicht es, Hunderte von Quellen der Reihe nach zu überwachen.

Wenn Sie möchten, dass das System jede Quelle drehen kann, wird es in Kamera 1 eintreten, 10 bis 15 Sekunden lang halten, dann zu Kamera 2 springen usw., bis alle Ihre Quellen in der Schleife angezeigt werden.

Wenn etwas passiert oder ein Ereignis ausgelöst wird, kann der Bediener schnell auf die Schaltfläche klicken, um die interessierende Quelle aufzurufen und auf dem Bildschirm zu halten.

7. Die Verwaltung von Benutzerrechten ist wie ein Firmennetzwerk, nicht jeder sollte vollen Zugriff auf jeden Bereich haben.

Das Videowand-Steuerungssystem sollte die Möglichkeit haben, Benutzerberechtigungen festzulegen. Zum Beispiel können bestimmte Betreiber für bestimmte Quellen in bestimmten Bereichen des Casinos verantwortlich sein.

Es gibt viele Untergruppen der Benutzerberechtigungsverwaltung, und die Möglichkeit, mehrere Ebenen festzulegen, ist von entscheidender Bedeutung.

Sagen wir, dies ist ein nukleares Ereignis.

Manche Leute können auf die Kameras auf dem Parkplatz und der Haustür zugreifen, und manche Leute können nur auf die Kameras und andere Signale zugreifen, die den dritten Stock überwachen.

Im dritten Stock können sie Forschung und Entwicklung betreiben. Sie brauchen immer noch Sicherheit, aber sie müssen auch wissen, wer das Sicherheitspersonal ist.

Sie haben unterschiedliche Zugangsdaten und haben Zugriff auf diese Quellen, während andere nicht einmal wissen, dass diese Quellen existieren.