Erkennen Sie Cybersicherheitsvorfälle in Echtzeit und lösen Sie Probleme so schnell und effizient wie möglich.

Netzwerksicherheit ist ein Prozess der kontinuierlichen Weiterentwicklung, der sich vor allem in den folgenden zwei Aspekten widerspiegelt: Die Mittel der Angreifer ändern sich ständig, und auch Angriffsmethoden und -tools werden kontinuierlich aktualisiert. Mit der Zunahme der Geräte im Netzwerk tauchen immer wieder verschiedene Schwachstellen auf, die Angreifern neuen Lebensraum bieten. Netzwerkdienste, Softwaresysteme und Mitarbeiter ändern sich ständig, sodass es unrealistisch und unmöglich ist, alle Probleme mit einem System und einer Lösung zu lösen. Daher erfordert die Netzwerksicherheit kontinuierliche Investitionen in Arbeitskräfte, materielle Ressourcen, finanzielle Ressourcen und andere Ressourcen sowie einen kontinuierlichen Betrieb, Wartung und Optimierung. Aus dieser Forderung entstand das Security Operation Center (SOC).

Was ist ein Security Operations Center (SOC)?

Sicherheitsbetriebszentrum,ist eine Einrichtung oder ein Team. Es ist für die Überwachung, Analyse und Reaktion auf Sicherheitsereignisse von Netzwerken, Systemen und Anwendungen verantwortlich. Führen Sie detaillierte Analysen, Statistiken und Korrelationen verschiedener erfasster Sicherheitsereignisse durch, um den Sicherheitsstatus verwalteter Assets zeitnah wiederzugeben. Lokalisieren Sie Sicherheitsrisiken, erkennen und lokalisieren Sie verschiedene Sicherheitsvorfälle genau und stellen Sie zeitnahe Methoden und Vorschläge für den Umgang bereit. Unterstützen Sie Administratoren bei der Ereignisanalyse, Risikoanalyse, dem Frühwarnmanagement und der Notfallreaktion.

Was ist die Hauptfunktion von SOC?

Monitoring:

24/7-Überwachungsdienst, überwacht kontinuierlich Netzwerke, Systeme und Anwendungen, um Sicherheitsvorfälle zu erkennen.

Administration:

Sicherheitsprozesse, einschließlich Updates und Patching-Bemühungen.

Wiederherstellung:

Stellen Sie verlorene Daten wieder her, analysieren Sie gefährdete Ressourcen, beheben Sie Schwachstellen und bereiten Sie sich auf zukünftige Risiken vor.

Vorfallanalyse und Reaktion:

Verfolgen, verwalten und reagieren Sie auf Bedrohungen oder Vorfälle.

Was sind die Hauptmerkmale von SOC?

·Echtzeitüberwachung: Echtzeitüberwachung des Netzwerks, der Server, Endgeräte usw. der Organisation mithilfe von Tools wie dem Security Information and Event Management System (SIEM).

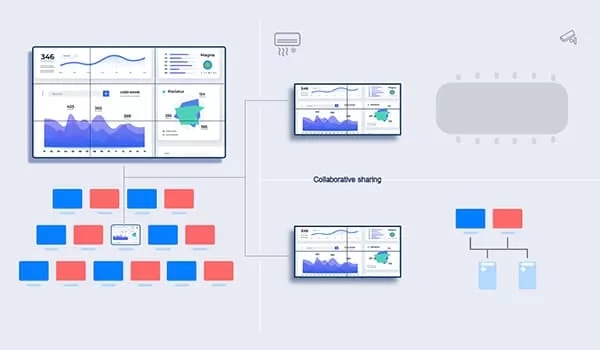

·Verbindungsalarm: Installieren Sie einen Infrarotdetektor am Front-End, stellen Sie eine Verbindung zum Back-End-Alarm-Host her und verbinden Sie den Back-End-Alarm-Host mit dem Ton- und Lichtalarm. Sobald ein illegales Eindringen erkannt wird, wird ein Alarm ausgegeben und eine Reihe von Verknüpfungen entsprechend den Einstellungen initiiert. Wenn verschiedene Alarme generiert werden, sammelt der Geschäftsclient alle Alarminformationen. Über die Alarmschnittstelle können die Planungs- und Vor-Ort-Szenarien jeder Alarmverknüpfung verwaltet und schließlich alle Arten von Alarminformationen mithilfe von Alarminformationsstatistiken klassifiziert und gezählt werden. Es kann gleichzeitig eine Verbindung mit Videogeräten herstellen und Live-Videos an die Überwachungszentrale übertragen. Das Echtzeit-Anzeigeterminal kann eine Alarmverknüpfungsfunktion realisieren.

·Voreinstellungsverwaltung: Über die umfassende Sicherheitsmanagementplattform kann die Forschung und Entwicklung von Notfallplänen durchgeführt sowie die Eingabe und Verknüpfung verschiedener Notfallpläne realisiert werden. Ressourcenkataloge können durch die Abstraktion vorab zusammengestellter Datenelemente und Informationsressourcen gebildet werden. Die integrierte Sicherheitsmanagementplattform kann bei Auftreten unterschiedlicher polizeilicher Hinweise automatisch entsprechende Notfallpläne zuordnen. Dies erleichtert dem Management die Entscheidungsfindung.

·Benutzerrechteverwaltung: Die Benutzerverwaltung unterstützt mehrere Benutzer. Verschiedenen Benutzern können unterschiedliche Berechtigungen zugewiesen werden, um Subsysteme und Gerätesteuerungskonfigurationen zu verwalten, z. B. Bildbrowsen, Cloud-Spiegelungssteuerung, TV-Wandbedienung usw. Unterstützt Benutzername plus Passwort oder USB-Stick und andere Authentifizierungsmethoden oder Benutzername, Passwort + USB-Stick.

Warum müssen Unternehmen ein SOC einrichten?

- Verbessern Sie die Sichtbarkeit und schnelle Reaktionsfähigkeit der Netzwerksicherheit. Dies reduziert die Auswirkungen von Sicherheitsvorfällen auf die Organisation.

- Verbessern Sie die Erkennungs- und Reaktionseffizienz von Sicherheitsvorfällen. Dies verkürzt die Reaktionszeit und reduziert Verluste.

- Verbessern Sie das Sicherheitsbewusstsein und die Sicherheitskultur der Organisation. Steigern Sie das Bewusstsein Ihrer Mitarbeiter für Cybersicherheit.

- Schaffen Sie einen nachhaltigen Sicherheitsrahmen. Dies ermöglicht eine Anpassung an sich ändernde Bedrohungsumgebungen und technologische Entwicklungen.

- Befreien Sie Mitarbeiter von mühsamen Sicherheitsüberwachungsaufgaben, reduzieren Sie den Druck auf die Mitarbeiter und verbessern Sie ihre Arbeitseffizienz.

Welche Vorteile bietet ein Security Operations Center?

- Schnelle und effektive Reaktion: SOC-Teammitglieder können die Zeit zwischen dem ersten Auftreten eines Einbruchs und der durchschnittlichen Erkennungszeit verkürzen. Wenn ungewöhnliche Aktivitäten festgestellt werden, untersuchen und verifizieren SOC-Analysten, dass es sich bei dem Ereignis tatsächlich um einen Angriff handelt, bevor sie es blockieren. Das SOC-Team beginnt dann mit der Reaktion auf den Vorfall, um den Schweregrad der Bedrohung zu ermitteln, sie zu neutralisieren und etwaige nachteilige Auswirkungen zu beheben.

- Reduzieren Sie Vorfälle von Datenschutzverletzungen und Betriebskosten: Je länger ein Angreifer im System bleibt, desto größer ist der potenzielle Schaden für das Unternehmen. Durch die Minimierung der Zeit, die Cyber-Angreifer damit verbringen, in Unternehmensnetzwerken zu lauern, können SOC-Teams die Auswirkungen von Datenschutzverletzungen reduzieren. Darüber hinaus werden die potenziellen Kosten reduziert, die ein Datenschutzverstoß nach sich ziehen könnte, wie z. B. Datenverlust, Klagen oder Reputationsschäden.

- Verbessern Sie die Sicherheit: Durch Echtzeitüberwachung, Bedrohungsreaktion und Sicherheitsereignismanagement kann das SOC-Team potenzielle Sicherheitsbedrohungen schnell erkennen und entsprechende Lösungen entwickeln. Reduzieren Sie das Risiko eines Systemangriffs. Dies trägt zur Verbesserung der allgemeinen Sicherheit bei und schützt wichtige Daten und Vermögenswerte.

Die SOC-Lösung von iSEMC für Sie:

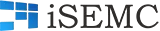

Um sicherzustellen, dass Fachleute Informationen schneller und präziser erhalten können, müssen Sicherheitszentralen umfassende Anzeigetechnologie einsetzen. Die Videowandtechnologie ist der beste Weg, dieses Ziel zu erreichen. iSEMC verfügt über leistungsstarke Videowandtechnologie und bietet Ihnen Folgendes iSEMC-Visualisierungs- und Kollaborationslösungen. Dies ermöglicht Ihrem Team nicht nur, Informationen schneller und präziser zu erhalten, sondern bietet auch eine effizientere Kontrolle, um Ihre Informationen vor Bedrohungen zu schützen. Mit Videowandtechnik, inklusive Videowandsteuerungen, Matrixschalter und DisplaysIhr SOC-Team kann die Daten in der gewünschten Reihenfolge anordnen. Anschließend wird es mit einem Remote-Netzwerk verbunden, um alle Informationen anzuzeigen, die für Echtzeit-Feedback und effiziente Kommunikation erforderlich sind.